Narzędzia podstawowe – listy kontrolne

Zaczniemy od prostej listy kontrolnej (checklist’y), aby przedstawić podstawy podejścia zorientowanego na cele. Listy kontrolne zawierają listę elementów, które należy sprawdzić dla potwierdzenia, że określony cel jest osiągnięty. Pilot samolotu musi przed startem przejść przez startową listę kontrolną (before-takeoff checklist). Wiele różnych list kontrolnych jest stosowanych w lotnictwie, jak również innych branżach. Ważną cechą list kontrolnych jest to, że w sposób jawny definiują one elementy do sprawdzenia.

Omówimy prostą listę kontrolną dotyczącą kopii zapasowych (backup) danych komputerowych. Podobne listy mogą być stosowane w procesie zapewniania odtwarzania danych systemów informatycznych w wypadku awarii infrastruktury.

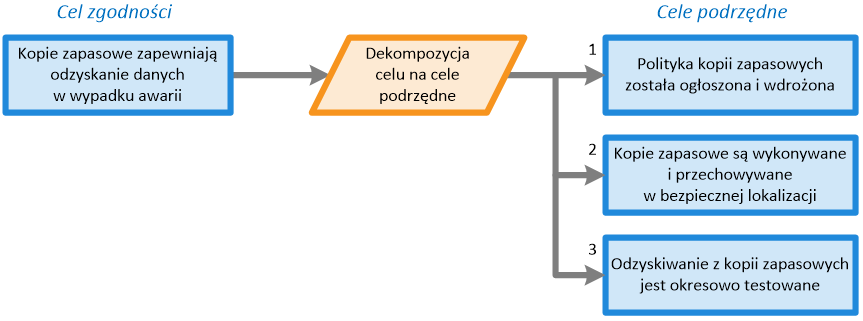

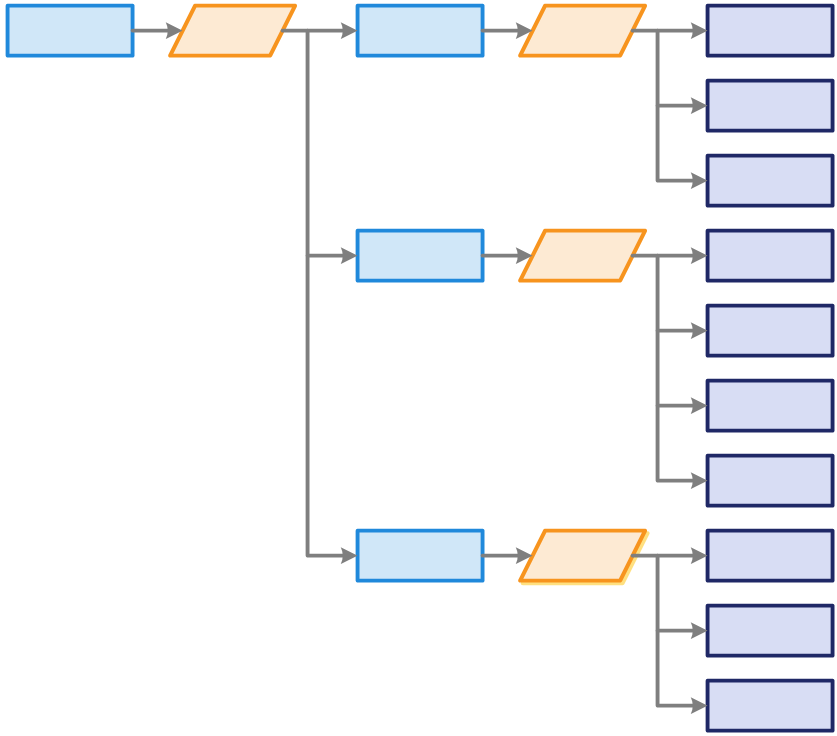

Utworzymy taką listę kontrolną w systematyczny sposób z zastosowaniem podejścia zorientowanego na cele. Pierwszym krokiem jest zdefiniowanie głównego celu. Jest to kluczowa decyzja, ponieważ zakres celu ma wpływ na wymagania oraz potrzebne dowody zgodności. W naszym przypadku powinniśmy zdecydować, czy naszym celem jest po prostu posiadanie kopii zapasowych czy uzyskanie gwarancji, że dane zostaną odtworzone czy też wznowienie działania systemu po awarii. Często standardy określają cele zgodności dla nas, ale możemy też sami określać własne cele. W naszym wypadku naszym celem jest zagwarantowanie, że dane zostaną odtworzone po awarii.

Mając już zdefiniowany cel powinniśmy w kolejnym kroku określić metodę jego osiągnięcia. Można skorzystać ze wskazówek standardów takich jak ISO 27002 lub możemy sami podjąć decyzję. Nasza decyzja to realizacja celu poprzez wdrożenie polityki kopii zapasowych, systematyczne wykonywanie kopii oraz testowanie ich odzyskiwania.

Zgodnie z przyjętą strategią implementacji celu określamy trzy cele podrzędne. Jeżeli taka dekompozycja nie jest wystarczająca, to mogą być dodane kolejne cele podrzędne. Można tym zarządzać przez definiowanie odpowiedniej strategii wdrożenia, która określa, jakie cele podrzędne są odpowiednie dla realizacji głównego celu.

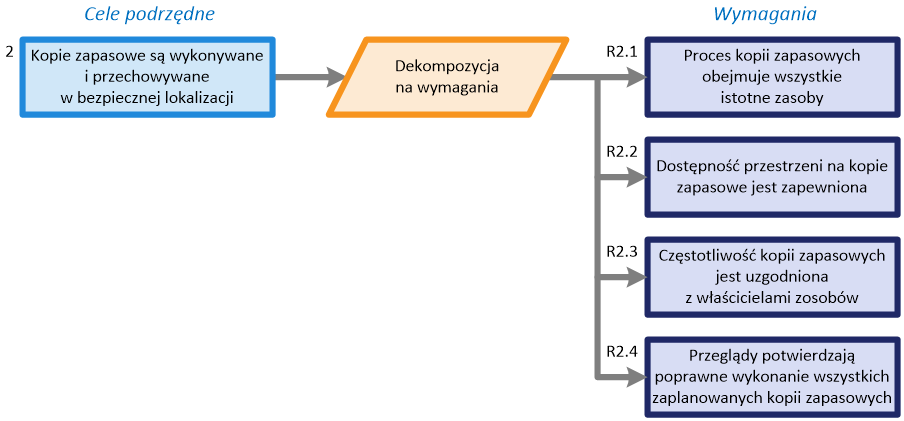

W kolejnym kroku cele podrzędne mogą zostać w taki sam sposób zdekomponowane do celów niższego poziomu i tak dalej, aż do poziomu pojedynczych wymagań. Będziemy tworzyć prostą listę kontrolną, więc zdefiniowane trzy cele zostaną zdekomponowane już tylko do wymagań.

Istotną cechą podejścia zorientowanego na cele jest to, że każdy krok dekompozycji celu jest jawnie określony i możliwy do analizy i weryfikacji. Można go sprawdzać i poprawić gdy nie jest kompletny, odpowiedni dla celu lub mało przekonujący. Dla przykładu podczas dekompozycji celu numer 2 możemy zadać pytanie czy lokalizacja przechowywania kopii zapasowych zapewnia ich poufność. Aby to zapewnić, należy rozszerzyć dekompozycję celu 2 pokazaną powyżej. Zaletą podejścia jest to, że nawet w przypadku złożonych projektów osiągania zgodności, gdzie mamy tysiące wymagań zgodności, możemy w każdym przypadku wskazać konkretne miejsce w modelu zgodności i określić, co konkretnie nie jest poprawne i powinno być skorygowane.

Gdy zdekomponujemy cele do wymagań, możemy wymagania te potraktować jako punkty do listy kontrolnej. Każde wymaganie powinno być opisane w taki sposób, aby była możliwa bezpośrednia ocena, czy jest spełnione czy nie. Gdy wszystkie wymagania są opisane można tak opracowaną listę kontrolną przekazać wyznaczonym osobom do użycia do sprawdzenia systemu i potwierdzenia, czy wszystkie wymagania są spełnione.

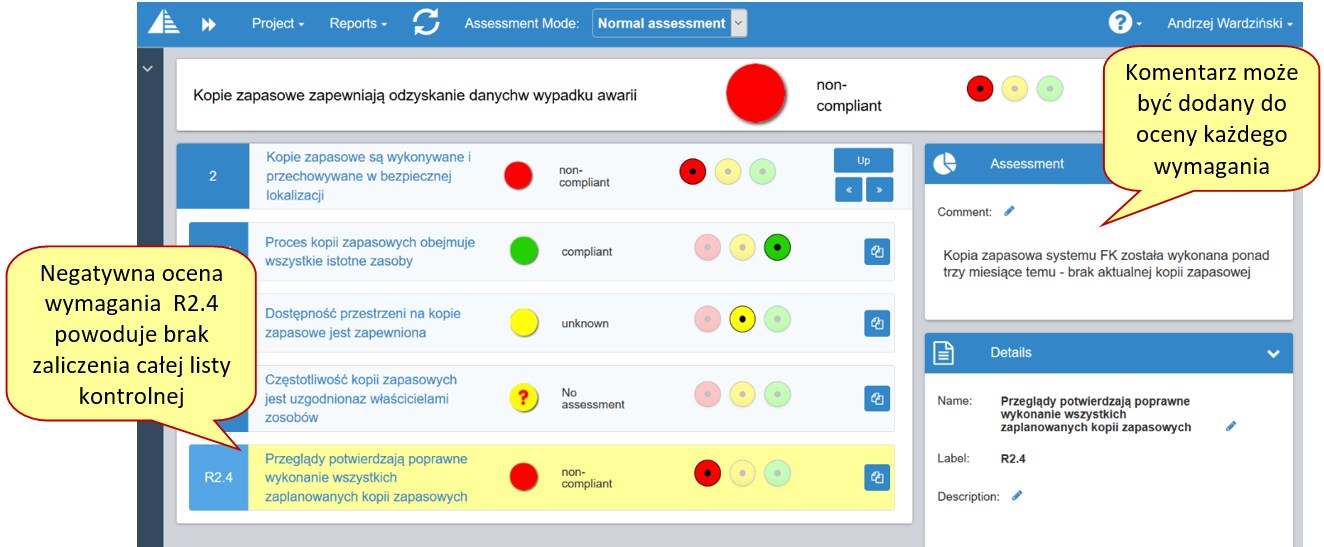

Poniżej przedstawiono widok ekranu zawierający część listy kontrolnej dla celu numer 2 w trakcie oceny spełnienia wymagań. Dla każdego wymagania użytkownik może wybrać jedną z trzech ocen:

- „jest spełnione” i zaznaczyć zielone pole,

- „nie jest spełnione” i wybrać czerwone pole lub

- „nie wiem” i zaznaczyć żółte pole.

Dla każdego wymagania osoba oceniająca może dodać komentarz z wyjaśnieniem oceny lub wskazówką poprawy

Omawiany powyżej projekt listy kontrolnej jest dostępny na liście projektów demonstracyjnych PREMIS.

Darmowe konto

na jeden projekt

Samoocena

zgodności z ISO 27001

Darmowy demonstrator projektu

dla wybranego standardu